Après avoir passé plus de 15 ans chez XMCO, il nous a paru intéressant d’analyser comment la veille en vulnérabilité et la manière dont nous traitons ce sujet ont évolué au cours du temps.

Afin de répondre aux demandes de plusieurs clients, XMCO a démarré son service de veille professionnel en 2004. L’objectif du service était d’aider nos clients à suivre la publication de correctifs, de vulnérabilités et d’exploits afin d’anticiper au maximum l’application des correctifs.

À l’époque, les cybercriminels se limitaient à des attaquants opportunistes, bien loin de la criminalité organisée d’aujourd’hui.

Depuis, le nombre de vulnérabilités n’a cessé d’augmenter ; l’actualité et les attaques ont pris une place prépondérante dans la manière dont la veille doit être organisée. Place désormais à des attaquants scannant en permanence Internet à la recherche de services vulnérables ou de données à dérober et à un besoin naissant de Threat Intelligence / Veille technique pour limiter au maximum les attaques.

Retour vers le futur…

Les sources en 2005 : Google Reader, Secunia et Security Focus 🙂

En 2005, la sécurité n’était pas encore ancrée dans toutes les sociétés (et maintenant ?). Quelques RSSI commençaient à prendre leurs marques et ne savaient pas toujours par où commencer. Mais il est vrai que la veille constituait le premier service permettant de faciliter cette recherche d’informations et de prendre la première décision (toujours valables aujourd’hui) : PATCHER.

En 2005, chez XMCO, une veille très artisanale était réalisée et principalement basée sur :

- Un google Reader (et oui, il nous manque…) chargé d’une centaine de flux RSS ;

- Quelques scripts pour parser certains sites d’éditeurs (même si peu proposaient une section dédiée sur les vulnérabilités de leurs produits)

- Les sites les plus célèbres qui aidaient à agréger et à recenser plusieurs sources :

- Secunia, iDefense et FrSIRT, packetstorm pour les patches

- MilW0rm et xfocus pour les exploits

- Des mailing listes des éditeurs

- LA mailing liste “Full-disclosure” (qui existe toujours) et les autres BugTrack, SecurityFocus

- Les blogs

- Cédric Blancher (Ma petite parcelle d’Internet)

- Nicolas Ruff (http://news0ft.blogspot.com/)

Google Reader

Blog de Nicolas Ruff

Les services de veille du 20ème siècle

Bien avant XMCO, quelques acteurs proposaient déjà le même type de service. On peut notamment citer HSC (merci à Hervé qui m’a renvoyé quelques bulletins d’anthologie) qui a certainement été le précurseur des services de veille (lancement du service en 1997) tout comme LEXSI, arrivé peu après.

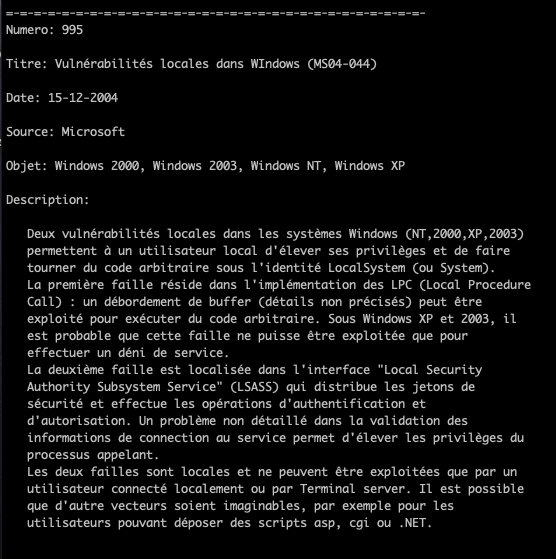

Exemple de bulletin de la société HSC

Côté HSC, une veille en mode texte était envoyée par email (eh oui, tout comme les CV en LaTeX que les plus de 30 ans ont certainement envoyés à Hervé, le format texte était de mise).

En complément, un accès (en HTTPS, oui oui, cf capture ci-dessous) permettait d’accéder à la base de connaissance. Le service s’est ensuite étendu à la veille juridique.

Site web de la société HSC

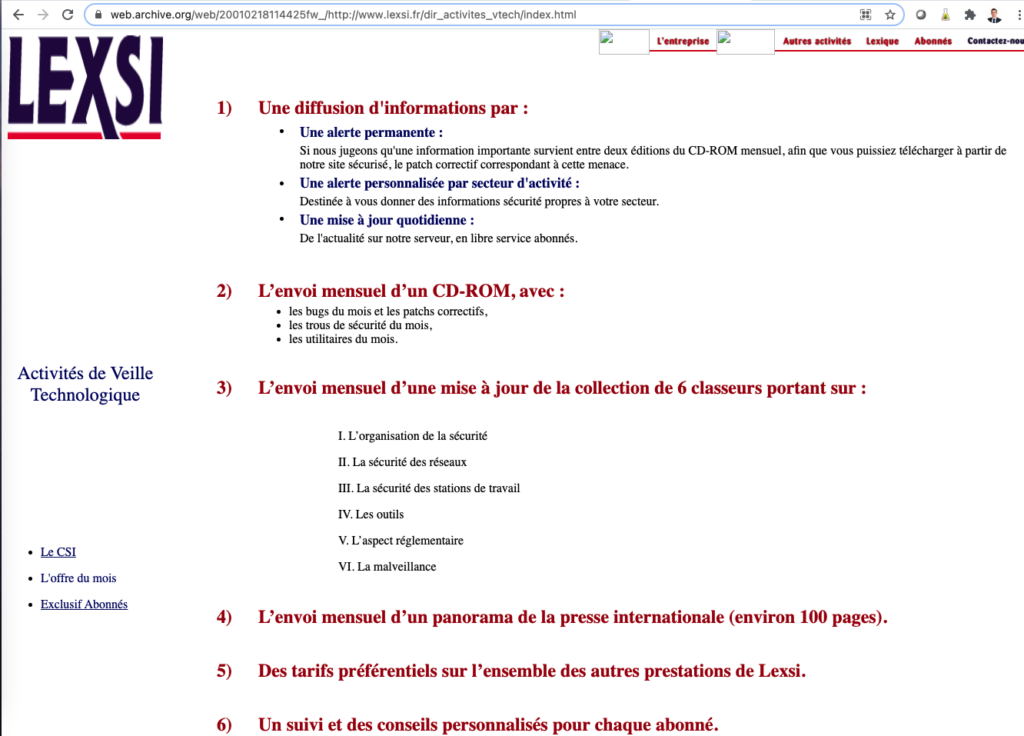

Chez Lexsi, un peu plus d’innovation avec l’envoi d’un CD ROM mensuel contenant les bulletins envoyés et un panorama de la presse internationale.

Site web de la société Lexsi

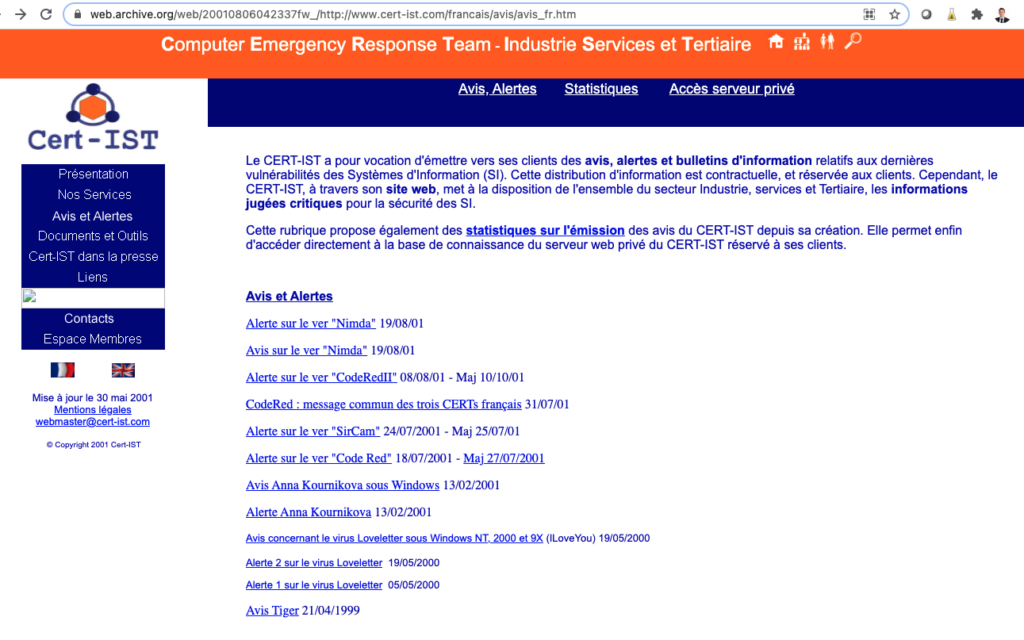

Enfin, côté publique, le CERT-IST était déjà là.

Site web du CERT-IST

Et chez XMCO 🙂

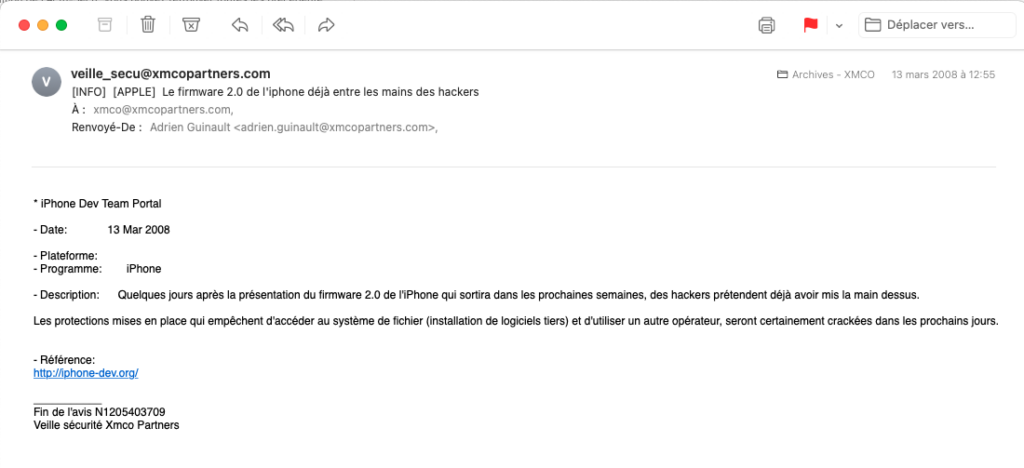

De notre côté, tout a commencé vers 2004, nous étions 5 à faire cette veille le matin (Marc Behar, Frédéric Charpentier, Olivier Patole, Yannick Hamon et moi-même), à consolider les informations, à rédiger les quelques bulletins journaliers et à envoyer par email à nos clients les informations relatives à leurs technologies.

Les bulletins concernaient Windows bien entendu, mais aussi des OS obscurs disparus (ou presque depuis) : Solaris, AIX, et Cie.

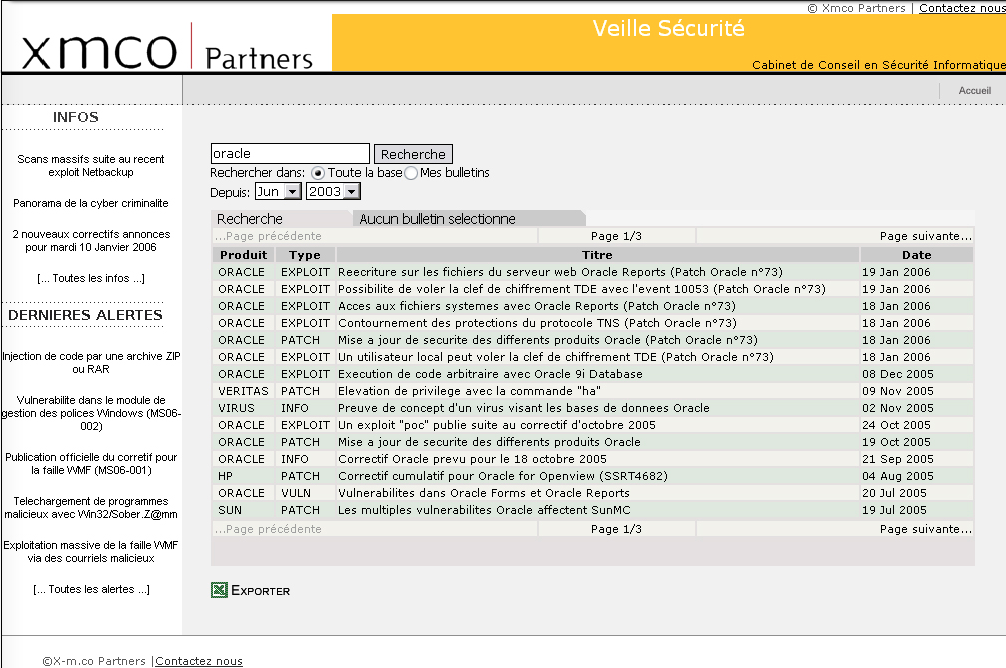

Un extranet était déjà disponible et permettait d’accéder à notre base de connaissances (bon oui, il fallait directement modifier le texte en base quand on avait fait une typo 😊)

Quelques chiffres :

- Environ 10 bulletins en moyenne envoyés par jour

- Une centaine de sources suivies

Bulletin de veille envoyé

Extranet XMCO

En parallèle, notre équipe marketing (nous–mêmes en fait) dépensait des budgets faramineux pour se démarquer de la concurrence avec une plaquette réalisée sous Pages.

Enfin, pour nous démarquer des autres (voir paragraphe sur la concurrence plus bas), nous avons lancé en 2006 un magazine sur l’actualité, dans le même temps que nos bulletins d’actualité INFO, appelé l’Actusécu qui continue son chemin après plus de 50 numéros : https://www.xmco.fr/actu-secu/actu_secu_mars2006.pdf

Dernière innovation, l’application iCERT-XMCO apparue sur l’Apple Store en 2010 (merci Stéphane Jin) qui permettait de suivre l’actualité de manière gratuite.

Application iCERT-XMCO pour iPhone

Et maintenant ?

Depuis septembre 2020, notre service de veille a changé de nom et se nomme Yuno !

Dans notre plaquette de 2006, nous parlions de 150 vulnérabilités découvertes chaque mois… On est bien loin de ce temps merveilleux. Maintenant, c’est plus de 1500 vulnérabilités découvertes chaque mois (chiffres janvier 2021).

Les acteurs historiques ont été rachetés ou ont disparu. Les services de veille n’ont pas tous tenu et le CERT-XMCO (grâce à Charles Dagouat) a pu développer ce service, toujours aussi demandé par nos clients.

Chez XMCO, après 55 000 bulletins rédigés depuis sa création, le service de veille Yuno vous propose toujours plus de contenu et de fonctionnalités au travers de notre portail.

Quelques chiffres :

- 35 personnes qui rédigent des dizaines de scripts de surveillance de sources, des centaines de comptes Twitter et d’éditeurs suivis

- 25 à 40 bulletins par jour

- Des résumés de la semaine, des avis d’expert, des alertes, des résumés de publications, des tendances, etc.

- 1194 technologies suivies

- Des dizaines de mailling lists et de dépôts Github surveillés

- 200 scrappers permettant de surveiller les sites des éditeurs

- Un Portail et une API pour suivre, personnaliser la réception de vos alertes et gérer vos plans d’actions